Os smartphones estragam minha mente muito – eles são computadores de bolso, com montes de poder de sobra, e ainda assim se sentem mais distantes. No que diz respeito aos computadores pessoais, os smartphones são surpreendentemente hostis de usuário.

No tempo do ano passado, até minhas recomendações do YouTube estão cheias de pessoas, principalmente millennials, falando sobre tecnologia hoje em dia. Em muitos desses vídeos, as pessoas falarão sobre telefones e os ecossistemas que eles criam, e mesmo que falem principalmente sobre os sintomas, em vez de causas radiculares, o humor geral é bastante claro – a tecnologia ficou sem graça, mesmo os tipos de tecnologia de bolso que você consideraria maravilhoso em abstrato. Vai mais profundo do que telefones celulares parecendo parecidosno entanto. Todos se comportam da mesma forma, em nosso detrimento.

Um exercício instigante é tentar comparar os prazos de desenvolvimento de smartphones com os dos PCs domésticos e ver exatamente de quais formas as linhas do tempo divergiram, que as forças agiram sobre qual aspecto da tecnologia a que pontos e como isso impactou a alienação que as pessoas se sentem ao interagir com um desses dispositivos a longo prazo. Você verá algumas tendências importantes-falta de padronização por meio de tecnologia proprietária dando as fotos, sufocando a inovação, consciente e inconscientemente, e o desenvolvimento de finanças em oposição a investimentos de longo prazo.

Vamos começar com um aspecto divertido, e isso é hackabilidade. Não é considerado um fator significativo de mudança, mas acredito que esteja severamente decrescente de pessoas comuns mexendo com seus telefones a qualquer quantidade de sucesso. Em outras palavras, se você não pode invadi -lo de maneiras pequenas, não pode realmente torná -lo seu.

Não posso mexer, não possua

Para mexer com seu computador pessoal, você precisa exatamente disso, o próprio computador. Geralmente, você precisa de outro computador para invadir seu smartphone; Às vezes você precisa de um cabo personalizado, e não é raro que você não possa fazer isso. O telefone de telefone é um caminho que você explicitamente se propõe, enquanto o hacking baseado em computador é algo que você pode fazer à toa.

Há boas razões para isso, é claro – primeiro, um telefone geralmente era sempre um dispositivo “subserviente” que não significava ou capaz de ser usado como um banco de desenvolvimento para si mesmo. Então – os telefones começaram a crescer realmente em uma época e um ambiente em que a tecnologia proprietária reinou suprema, com NDAs e sigilo absoluto (particularmente para modems GSM, com sua quantidade excessiva de IP) sendo um acessório especialmente proeminente nos setores em torno dos telefones. Até a tecnologia de código aberto da Android era principalmente para o benefício dos fabricantes, em vez de uma vantagem de design para os usuários, como demonstrado pela situação do motorista sem origem sem abertura.

Apenas alguns telefones resultaram nessas tendências, e aquelas que o fizeram, desenvolveram seguidores bastante dedicados se o hardware valesse a pena. Basta olhar para o Nokia N900 com seu recurso de hardware e combo de suporte alternativo, os telefones Pixel com seu suporte principal do kernel, permitindo que os OS alternativos floresçam ou motorolas de teclado antigo com banda base vazada+código -fonte OS. Eles são lembrados com carinho, e é porque facilitaram hackers, no dispositivo ou até fora do dispositivo.

Hacking começa investindo no funcionamento interno de um dispositivo, deduzindo como as coisas funcionam e testando os limites, mas isso não acontece quando os limites são bem protegidos e escondidos dos seus olhos. Um aplicativo típico, mesmo no Android, é surpreendentemente não explorável e, diferentemente dos PCs, novamente, se você quiser explorá-lo, precisa de outro dispositivo. Beneficia os desenvolvedores de aplicativos? Claro que sim. Eu também tenho um palpite forte. Não beneficia os usuários que, de outra forma, poderíamos ver se tornar desenvolvedores.

Parte disso é a necessidade de fornecer uma experiência de usuário polida, um padrão respeitável, especialmente para produzir computadores de bolso a ser usado por milhões de pessoas ao mesmo tempo. No entanto, eu argumentaria que os telefones modernos estão sufocantes e que a falta de transparência é mais semelhante a envolver um dispositivo já confiável em epóxi sem motivo. Um dispositivo projetado para nunca desafiá -lo é um dispositivo que não pode ajudá -lo a crescer, e também não é um dispositivo ao qual você pode crescer.

Obviamente, as queixas são uma coisa, e sugestões acionáveis são outra.

O que faz?

Em outras palavras, deixe as pessoas programarem facilmente os telefones para exibir a tela toda vez que um SMS de uma pessoa específico é recebido ou inicie a gravação de áudio quando o usuário tocar na tela sensível ao toque três vezes como o telefone está bloqueado ou enviar movimentos de acelerômetro para uma soquete de rede o mais rápido possível. Em seguida, deixe -os envolver esses programas em aplicativos, compartilhar aplicativos facilmente entre si e, como a tendência da obsolescência rápida requer infusões colecionárias regulares de dinheiro, transfira -as de telefone para telefone rapidamente.

A propósito, se os dias das transferências de Bluetooth e Irda o escaparam, você perdeu. Costumávamos ficar um ao lado do outro e transferir as coisas de um telefone para outro, um campo tratado anteriormente, mas hoje em dia essas coisas estão de alguma forma relegadas a tecnologias proprietárias como o AirDrop. Isso não é um problema para os computadores pessoais, de fato, eles continuam cada vez melhor e melhor; Recentemente, transferi alguns filmes entre dois laptops usando um cabo Thunderbolt durante um voo e, de alguma forma, esse foi um dos poucos momentos “uau” que tive recentemente com a tecnologia de nível de consumo.

A idéia é bastante simples por si só – se os telefones devem ser computadores pessoais, devem ser muito fáceis de programar.

A porta doohickey

Que tal uma sugestão de bônus, para personalização de hardware? As portas USB-C são muito legais e poderosas, mas elas são relativamente sob medida, e você só recebe uma, para ser desconectado toda vez que precisar cobrar ou sincronizar. Além disso, mesmo se você tiver OTG, toda essa ação de 5V não é ótima para a bateria, e nem as pilhas de hardware/firmware USB.

O que mais? Acompanhando os horários, hoje em dia, você pode fabricar PCBs flexíveis de forma decentemente, com o reforçador sem nenhum custo extra e, por sujeira, também. Em um nível físico, os telefones tendem a vir com casos, esmagadoramente. De certa forma, de repente há muito espaço livre na parte de trás de um telefone, para aqueles com os olhos para ver, e isso é depois de considerar a crescente câmera.

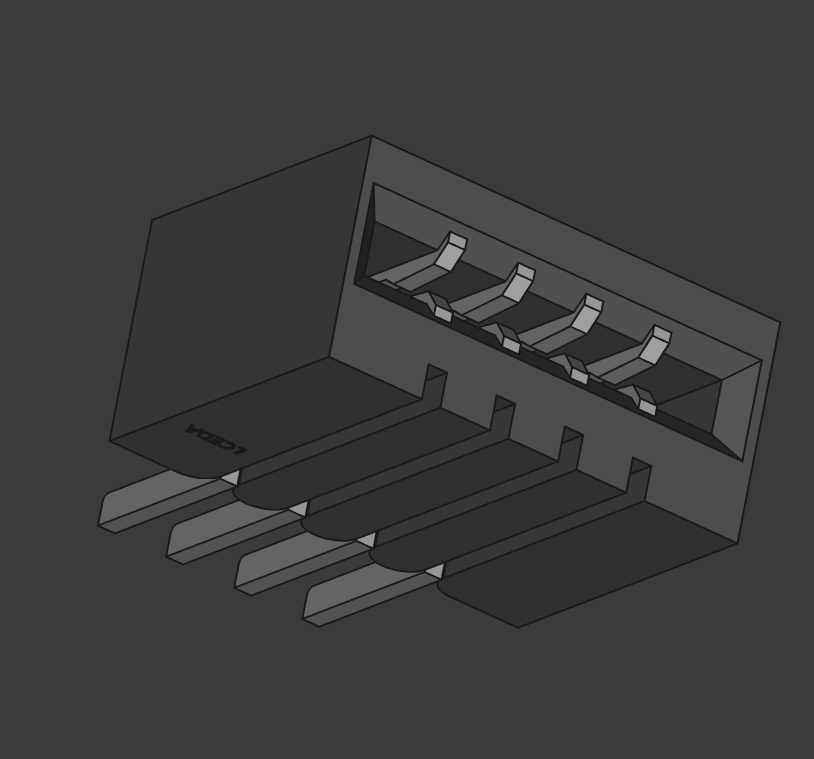

Minha ideia de bônus para tornar os telefones mais personalizáveis no nível de entrada baixo, seria uma porta de acessório I2C. Com efeito, um soquete FFC sem trava com I2C exposto e cerca de 3,3V com potência não negligenciável. Obviamente, proteja todas as linhas eletricamente, o limite de corrente do 3.3V e torne sua energia comutável. Com a tecnologia moderna, você também não precisa comprometer a impermeabilização e adicionar um monte de proteção a essa porta.

A partir daí, você pode obter GPIOs, você pode obter PWM e muito mais. Você pode ter uma expansão GPIO razoavelmente simples, mas também uma placa de pleno direito com DACs e ADCs aparafusados, ou uma placa de controle de servo, ou uma exibição extra dos gentis designers de telefones gostam de adicionar uma vez em uma geração, apenas para descobrir que ela nunca é usada por aplicativos de terceiros, pois os números de vendas nunca alcançam a adoção mais ampla. Teclados experimentais de acordes, superfícies de toque, sensores de pixels térmicos,

Parece que você viu que implementou? Obviamente, isso se assemelha ao esquema de addon de pinephone, com os FPCs entre a tampa traseira e um conjunto de pinos de Pogo. Notavelmente, porém, esse tipo de padrão é ter compatibilidade entre modelos e até fabricantes. Você também derramou muito Cruft Bluetooth geralmente necessário ao desenvolver acessórios para telefones modernos. Requer uma PCB flex, com certeza, mas os esquemas de Pogopina também não há mecânica em comparação com uma matriz de Pogopina. É mais frágil do que uma matriz de Pogopina? Sim, mas é o lado frágil do addon, não tanto quanto o telefone, enquanto as matrizes de Pogopin tendem a ser o oposto.

Um esboço e um sonho

Obviamente, isso também se baseia no intérprete Python mencionado e em uma API I2C exposta decente. Se a única maneira de mexer com os seus e os acessórios de outras pessoas for através de aplicativos intransparentes sob medida, você precisa de um dispositivo totalmente diferente para fazer (ou modificar, se tiver sorte), o aspecto de hackability diminui rapidamente. Em essência, o que estou propondo é uma caixa de areia contida por telefone, não em um sentido de segurança, mas em um sentido educacional. Os computadores pessoais atuam como caixas de areia há décadas e, no entanto, os telefones nunca poderiam realmente cumprir esse nicho.

Eu acho que um dos grandes problemas com os telefones modernos é que um telefone quase nunca é uma caixa de areia, tudo por razões históricas. Agora, se for esse o caso, devemos fazê -lo. Se for uma caixa de areia, pode ser moldado para suas necessidades por meio de hackers e ajustes. Se puder ser moldado para suas necessidades, pertence a você de uma maneira totalmente diferente. Isso vai acontecer? Muito improvável, porém, sinto vontade de fazer alguns protótipos. Em vez disso, trata-se de destacar um aspecto significativo que contribui para a alienação tecnológica e imaginando como poderíamos resolvê-lo de acordo com a adesão de mercado suficiente.